一個定製的高度可配置的工具,對web應用程序進行自動化攻擊。BurpSuite是款應用智能感應的網絡爬蟲,它能完整的枚舉應用程序的內容和功能,高級工具,執行後,能自動地發現web應用程序的安全漏洞。那麼,BurpSuite使用教程馬上呈現!

運行Burp site,點擊Proxy標簽,確認Options選項卡下,Proxy listeners的running運行正常,如果端口打開失敗,可能的原因是有程序占用了該端口,點擊edit,在local listener port:輸入框輸入一個未占用的端口,點擊update即可。我這裏將端口改為了8082

打開http://192.168.8.120/test/upload_flash.asp?formname=myform&editname=bookpic&uppath=bookpic&filelx=jpg,進入上傳頁麵,選擇我們的asp木馬,然後設置瀏覽器代理地址為127.0.0.1,端口為8082,點擊開始上傳,burp suite截獲數據包,點擊forward按鈕,返回結果

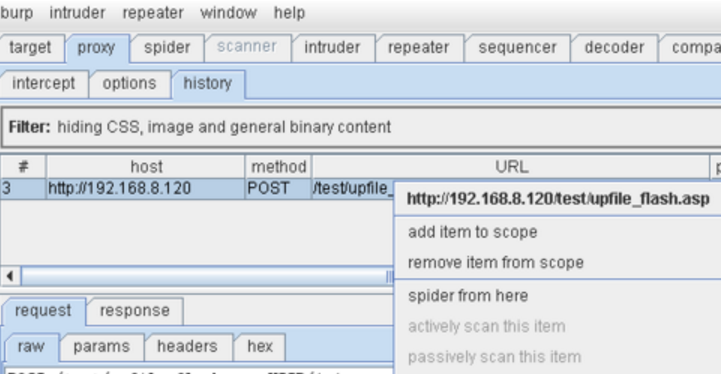

到這裏所用到的數據包已經成功捕獲,切換到history選項卡,右鍵剛剛捕獲的post數據包,選擇send to repeater。

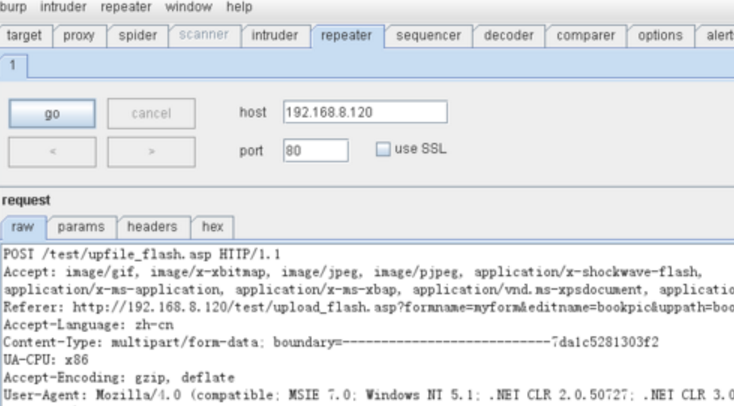

更改filepath值”bookpic/”為”bookpic/shell.asp “(asp後有一空格),然後把filename的值”C:\Documents andSettings\Administrator\Desktop\unset.asp”改成”C:\Documents andSettings\Administrator\Desktop\unset.jpg”,Content-Length的值不用更改,程序會在提交請求的時候自動更新該值。

然後,切換到hex選項卡,找到上傳路徑”bookpic/shell.asp “所處位置,把20改成00,然後點擊GO,成功上傳aspshell到http://192.168.8.120/test/bookpic/shell.asp。